Tấn công DDoS thông qua kẽ hở Memcached. Vào 1/3/2018 Việt Nam và thế giới đã ghi nhận hàng loạt các cuộc tấn công từ chối dịch vụ thông qua lỗ hổng memcache.

Tấn công DDoS thông qua Memcached

Vào ngày 01/03/2018 Việt Nam và thế giới đã ghi nhận hàng loạt các cuộc tấn công từ chối dịch vụ thông qua lỗ hổng Memcache. Các hacker đã tìm ra cách để lạm dụng các máy chủ Memcached được sử dụng rộng rãi để khuếch tán hơn 51.000 lần sức mạnh các cuộc tấn công DDoS ban đầu. Việc này có thể dẫn tới việc hạ gục các trang web và cơ sở hạ tầng Internet có băng thông cũng như hạ tầng tốt nhất.

Memcached là một hệ thống lưu trữ bản sao các đối tượng và dữ liệu được truy cập nhiều lần để tăng tốc độc truy xuất. Mục đích chính của nó là để tăng tốc độ ứng dụng web bằng cách truy vấn cơ sở dữ liệu bộ nhớ đệm, nội dung, hoặc kết quả tính toán khác.

Tuy nhiên thì một lỗ hỗng của Memcached đã bị các hacker lợi dụng để tấn công DDoS với sức mạnh lớn gấp khoảng 50.000 lần so với dạng thông thường và có khả năng hạ gục các website lớn cũng như một hạ tầng Internet. Các nhà bảo mật ở Cloudflare đã đặt cho phương thức tấn công này một cái tên là: Memcrashed

Memcached được sử dụng khá rộng rãi vì tính hiệu quả của nó cũng như nó là một mã nguồn mở. Memcached chạy trên cổng TCP/UDP 11211. Chính vì hiệu năng cao mà Memcached được sử dụng trên rất nhiều website lớn như : Facebook, Flickr, Twitter, Reddit, YouTube, and Github.

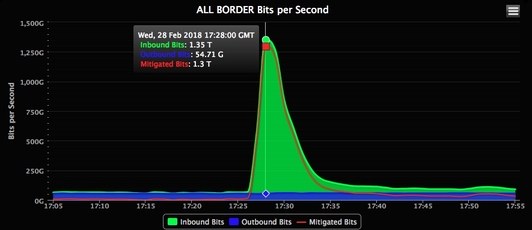

Github đã bị hứng chịu một cuộc tấn công DDoS lớn nhất trong lịch sử với gói tin được bắn ra lên tới gần 1,3Tbps, hãy tưởng tượng một cổng mạng bình thường sẽ chịu tải được 1-5Gbps thì con số 1,3Tbps nó lớn tới mức nào, tuy nhiên bằng một cách thần kỳ thì Github vẫn an toàn.

Cách hoạt động của Memcrashed ra sao?

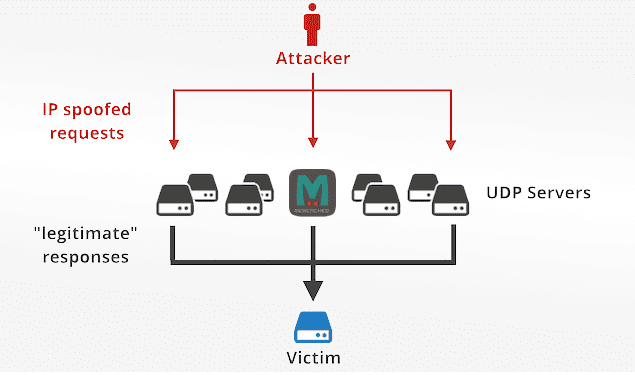

Cũng giống như các phương pháp tấn công khuếch đại khác khi mà Hackser sẽ gửi một gói tin nhỏ từ một địa chỉ nặc danh đến server để nó phản hồi một gói khác lớn hơn. Cách hoạt động của Memcrashed ở đây cũng vậy, nó gửi yêu cầu giả mạo đến Server mục tiêu trên cổng 11211 sử dụng IP nặc danh khớp với IP của nạn nhân.

Theo như các nhà nghiên cứu thì chỉ cần một yêu cầu rất nhỏ thôi chỉ vài byte được gửi tới thì cũng có thể tạo ra gói phản hồi lớn tới 10 nghìn lần.

Một chuyên gia của Cloudflare nói rằng :

“Một gói tin 15 bytes gửi đi có thể tạo ra 134kB phản hồi. Còn trong thực tế có lần chúng tôi đã nhận được tới 750kB nghĩa là nó lớn gấp 51200 lần.”

Cũng theo các nhà nghiên cứu phần lớn các server dùng Memcached được đặt tại OVH, Digital Ocean, Sakura và một số nhà cung cấp nhỏ khác.

So sánh với một số phương pháp DDoS khác như DNS khuếch đại tầm 50 lần hay NTP khoảng 58 lần thì Memcrashed nằm ở tầm cao hoàn toàn khác hẳn với khoảng 50.000.

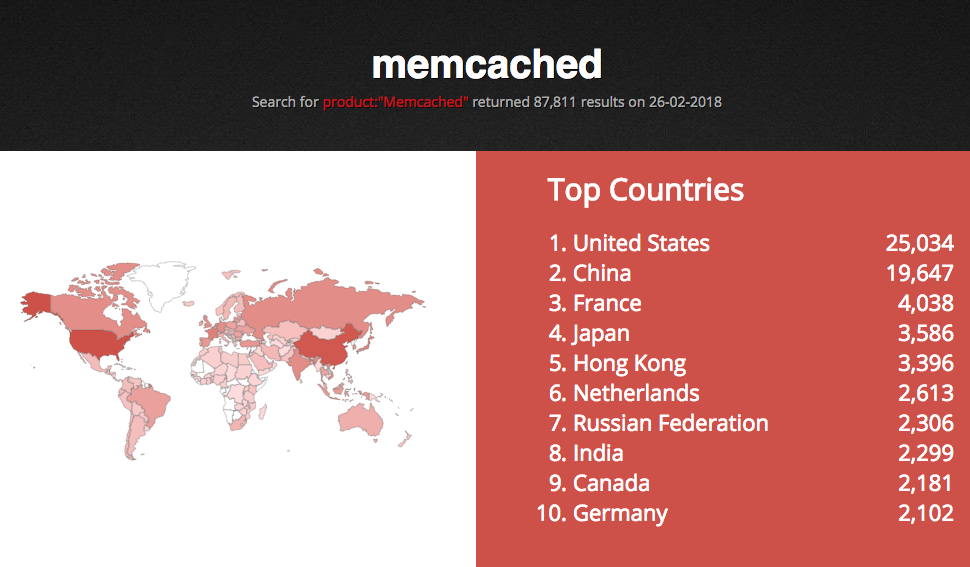

Hiện tại thì có khoảng 5729 IP khác nhau nằm trên các server chạy Memcached có thể bị lợi dụng lỗ hổng, tuy nhiên thì sốlượng còn có thể lớn hơn rất nhiều vì có khoảng 88.000 server đang chạy Memcached theo như hình dưới.

Vậy làm sao để giải quyết được vấn đề đau đầu này?

- Cách đơn giản nhất là ta sẽ chặn UDP cổng 11211 trên tường lửa của server. Memcached lắng nghe trên INADDR_ANY và chạy trên UDP vốn đã được bật sẵn. Vậy thì cách thứ hai là ta có thể tăt UDP đi nếu không thực sự cần thiết.

>>Đọc thêm:

Cấu hình bảo mật cho Server Linux không bị tấn công từ lỗi Memcached

Cách xóa memcached trên server linux

Dịch vụ cho thuê VPS - Thuê máy chủ ảo - Miễn phí quản trị VPS

Nhà cung cấp Tên Miền - Hosting - VPS tốt nhất Việt Nam

Là đơn vị thuộc top 3 lĩnh vực dịch vụ lưu trữ website tại Việt Nam, Hosting Việt được đánh giá là nhà cung cấp tên miền giá rẻ và Hosting giá rẻ cũng như luôn nhận được nhiều lời giới thiệu từ diễn đàn tin học về nơi mua Host ở đâu tốt . Chỉ từ 50.000đ/tháng, người dùng đã có ngay cho mình một Host để thỏa sức học tập, nghiên cứu hoặc chạy demo website… Bên cạnh đó, Hosting Việt còn là đơn vị luôn tiên phong trong công nghệ điện toán đám mây (Cloud Hosting), gói thuê server với băng thông khủng không giới hạn.

Hosting Việt có đa dạng gói dịch vụ, bên cạnh những gói giá siêu rẻ 50.000đ/tháng, nhà cung cấp còn có những vps giá rẻ chất lượng dành cho nhiều nhóm doanh nghiệp khác nhau. Các gói này luôn đáp ứng đủ nhu cầu lưu trữ, truy cập hàng chục nghìn người mỗi ngày.

Ngoài ra, với dịch vụ chăm sóc khách hàng chuyên nghiệp, đội ngũ kỹ thuật viên có chuyên môn cao sẽ nhanh chóng hỗ trợ, xử lý các vấn đề phát sinh. Từ đó, giúp người dùng có được sự trải nghiệm mượt mà, thú vị.

Qua bài viết trên Hosting Việt đã giúp bạn có thêm nhiều thông tin bổ ích! Hi vọng bạn sẽ có thể trang bị thêm thật nhiều kiến thức khác mà chúng tôi đã chia sẻ! Nếu có bất kỳ thắc mắc hay câu hỏi nào cần giải đáp, hãy liên hệ ngay với Hosting Việt để được hỗ trợ và tư vấn nhanh chóng, miễn phí nhé!

-

Báo xấuPhản hồi{comment_date}{comment_author}{comment_content}